Vigilar a los que vigilan: cómo evitar los abusos de un Estado policial hipervigilante

octubre 20, 2025 · Imprimir este artículo

Por Gustavo Ibáñez Padilla.

«Quis custodiet ipsos custodes?»

En las últimas décadas la tecnología cambió la geometría del poder. Lo que antes exigía enormes recursos humanos y logísticos —seguir a una persona, intervenir correspondencia, mantener una red de informantes— hoy puede realizarse a escala industrial con unas pocas líneas de código y acceso a los canales globales de las telecomunicaciones. Esa transformación ha elevado la eficacia potencial de los servicios de inteligencia, pero también ha multiplicado los riesgos: la posibilidad de que el Estado —o actores privados aliados a él— transforme la vigilancia en un hábito sistémico que invade derechos, erosiona la confianza pública y corroe el tejido democrático.

La historia reciente ofrece advertencias concretas. Ya a fines del siglo XX surgieron denuncias sobre sistemas de interceptación que operaban más allá de controles nacionales y sin una supervisión democrática adecuada; el caso conocido como Echelon puso en evidencia, ante el Parlamento Europeo y la opinión pública, una red de cooperación entre los «Five Eyes» (servicios de inteligencia de Estados Unidos, Australia, Canadá, Gran Bretaña y Nueva Zelanda) que interceptaba comunicaciones comerciales y privadas a escala global. La investigación parlamentaria subrayó no sólo la existencia de capacidades técnicas, sino la dificultad institucional para auditar prácticas transnacionales de SIGINT (intelligence of signals).

.

Diez años después, en 2013, las filtraciones de Edward Snowden mostraron el alcance actual de esa capacidad: programas como PRISM o XKeyscore ilustraron que la recolección masiva de metadatos y contenidos no es una ficción de película, sino una práctica sistemática, con implicaciones políticas directas —incluidas intervenciones sobre líderes y aliados internacionales— y con instrumentos que, cuando quedan sin control, afectan derechos fundamentales. Esas revelaciones provocaron debates internacionales sobre legalidad, proporcionalidad y supervisión.

Frente a esa realidad técnica y política, la comunidad internacional empezó a afirmar límites normativos: informes y resoluciones de la ONU y de relatores especiales han marcado con nitidez que la vigilancia masiva, indiscriminada o sin recursos de supervisión judicial vulnera estándares de derechos humanos y debe limitarse por ley y por controles independientes. Como subrayó un Relator de la ONU, “la vigilancia masiva y generalizada no puede justificarse en un Estado de derecho.” Ese pronunciamiento inauguró un corpus de recomendaciones sobre transparencia, rendición de cuentas y derecho a reparación para víctimas de espionaje indebido.

Las respuestas normativas no son mera retórica: el Reglamento General de Protección de Datos (GDPR) de la Unión Europea y directivas conexas impusieron un marco robusto sobre el tratamiento de datos personales, incluso ante autoridades del Estado, y exigieron principios —minimización, propósito, responsabilidad— que limitan la acumulación indiscriminada de información. Aunque estas normas nacieron en el ámbito civil y comercial, imprimen un estándar conceptual útil para discutir las prácticas de inteligencia en sociedades democráticas.

El lado oscuro: tecnología en manos del poder y sus efectos sociales

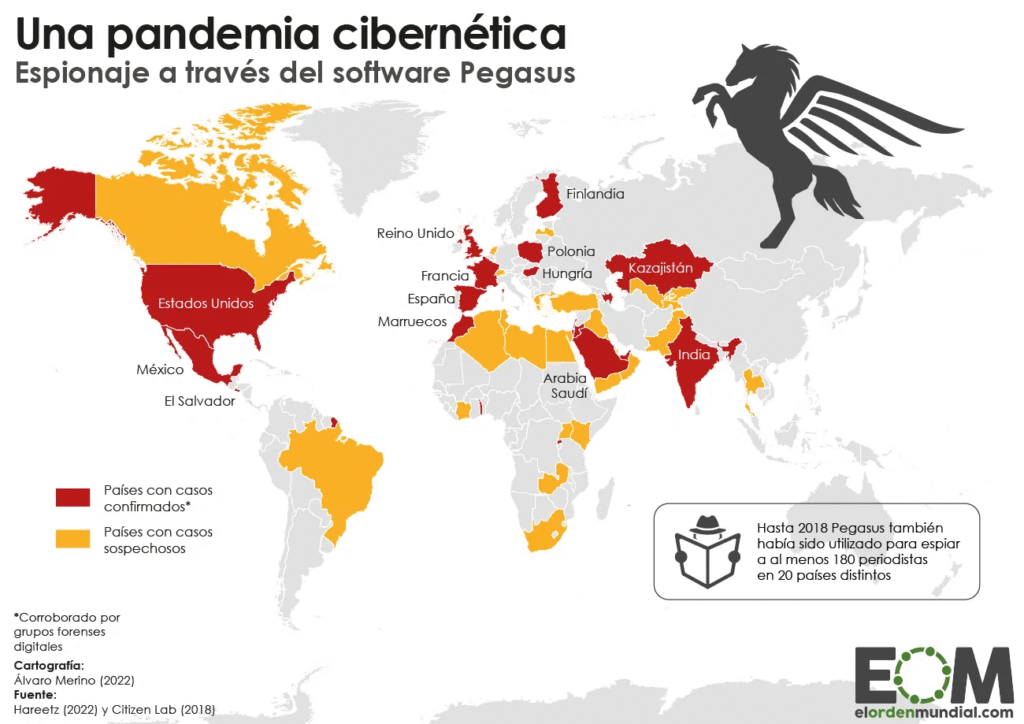

No todos los abusos vienen de estados con regímenes autocráticos; en numerosos casos, democracias consolidadas han incurrido en prácticas problemáticas al invocar seguridad. Pero además existe un fenómeno contemporáneo que complica la trazabilidad del poder: la proliferación de empresas privadas que venden herramientas de intrusión —desde sistemas de interceptación hasta spyware que transforma teléfonos en micrófonos remotos— y que operan en mercados opacos. El escándalo de Pegasus puso a la vista cómo estas tecnologías, originalmente justificadas para combatir el crimen organizado o el terrorismo, terminaron siendo utilizadas para vigilar periodistas, defensores de derechos humanos y adversarios políticos en varios países. La evidencia forense y periodística sobre el uso indebido de estas herramientas provocó condenas y pedidos de regulación internacional.

El efecto social es doble: por un lado, la intrusión directa en la privacidad de sujetos y colectivos; por otro, el impacto indirecto sobre la libertad de expresión y la autonomía de la prensa. Cuando periodistas y fuentes temen que sus comunicaciones sean interceptadas, renuncian a investigar, censuran conversaciones y se reduce la transparencia sobre el ejercicio del poder. No es mera metáfora: organizaciones internacionales han documentado la paralización de investigaciones sensibles y la desmovilización de denuncias ciudadanas ante la sospecha de pinchazos o intrusiones.

.

América Latina: entre la digitalización del control y la fragilidad institucional

En la región latinoamericana las tensiones son palpables. Países con instituciones robustas conviven con Estados frágiles donde la supervisión parlamentaria y judicial sobre actividades de inteligencia es limitada o está politizada. El caso mexicano, con investigaciones que vinculan el uso del spyware Pegasus a aparatos estatales para espiar políticos y periodistas, funcionó como detonante regional: mostró que el problema no era tecnológico sino institucional. El gravamen específico en Latinoamérica es la acumulación de herramientas de vigilancia en contextos donde los mecanismos de rendición de cuentas son débiles, y donde la cultura política puede tolerar el uso discrecional de la inteligencia para objetivos partidarios o empresariales.

América Latina enfrenta además un déficit de marcos legales actualizados: leyes aprobadas en décadas anteriores no contemplan la interoperabilidad digital global ni el papel de proveedores y empresas tecnológicas transnacionales. La Comisión Interamericana de Derechos Humanos y otros organismos han insistido en la necesidad de marcos regionales que protejan a periodistas, activistas y a la sociedad civil frente al abuso de tecnologías de intrusión. La recomendación común es clara: actualizar la normativa, crear instancias independientes de control y garantizar recursos técnicos para auditorías.

Argentina: controles formales y desafíos prácticos

En Argentina el andamiaje legal de inteligencia remonta a la Ley de Inteligencia Nacional [Ley 25.520 (2001)], que establece principios y mecanismos de actuación del sistema de inteligencia. Sin embargo, la persistencia de denuncias y episodios de opacidad han mostrado la tensión entre la letra de la norma y la práctica institucional. Informes de organizaciones de la sociedad civil han criticado la eficacia real de los órganos de control —como la Comisión Bicameral— por limitaciones en acceso a información, recursos técnicos y garantías de independencia. Es decir: existe un marco formal, pero su aplicación y capacidad de fiscalización siguen siendo puntos débiles que requieren reforma profunda.

Un país que aspire a un equilibrio entre seguridad y derechos debe atender tres vertientes simultáneas: 1) legislación actualizada que defina límites claros y sanciones proporcionales; 2) organismos de control con autonomía, acceso técnico y transparencia operativa; y 3) mecanismos de reparación para víctimas de vigilancia ilícita. Sin estas piezas, la supervisión se vuelve ritual y la impunidad permanece.

.

¿Cómo vigilar a quienes vigilan? Instrumentos para un control efectivo

A partir de la experiencia comparada y las recomendaciones internacionales, pueden proponerse medidas concretas:

1. Transparencia institucional y divulgación pública de algoritmos y criterios de selección: explicar qué datos se recaban, con qué criterios se priorizan objetivos y qué algoritmos automatizados son empleados. Transparencia no significa revelar operaciones sensibles, sino dar trazabilidad técnica y legal a los procesos decisionales.

2. Control judicial previo y auditoría independiente: cualquier interceptación debe requerir autorización judicial fundada y sujeta a revisiones posteriores por auditores con acceso a registros y metadatos. Las auditorías técnicas independientes (por ejemplo, por universidades o laboratorios forenses acreditados) son esenciales para comprobar el uso legítimo de herramientas.

3. Prohibición y control de transferencia de tecnologías ofensivas: limitar la compra y el uso de spyware sin mecanismos de supervisión; exigir cláusulas contractuales de responsabilidad y auditoría en los contratos con proveedores privados.

4. Capacitación técnica del poder legislativo y judicial: sin conocimiento técnico, los controles se vuelven simbólicos. Equipar a comisiones y tribunales con peritos y unidades técnicas estables es crucial.

5. Registro público de solicitudes de vigilancia y balances anuales: estadísticas desagregadas que permitan evaluar la proporcionalidad y el sesgo en la selección de objetivos.

6. Protecciones específicas para periodistas, defensores y opositores: umbrales más exigentes para autorizar intervenciones sobre actores políticamente sensibles.

Estas medidas no son una utopía; forman parte de los estándares propuestos por organismos internacionales y ya han sido esbozadas en jurisprudencia y recomendaciones de relatores de la ONU. Implementarlas exige voluntad política y litigiosidad pública —pero también cultura institucional.

Recordar para no repetir

Como advirtió Benjamin Franklin —en una frase que hoy resuena con inquietante actualidad—, quien sacrifica la libertad por seguridad no merece ni libertad ni seguridad. Más contemporáneamente, los relatores de derechos humanos han insistido: la vigilancia indiscriminada erosiona la democracia misma. Estas máximas no constituyen dogma; son recordatorios prácticos de que la tecnología, por sí sola, no nos salva: somos nosotros, con instituciones fuertes y normas claras, quienes debemos decidir los límites.

Vigilancia responsable

Vigilar a los que vigilan no es una postura antipatriótica; es la condición mínima de una República que respete a sus ciudadanos. La defensa de la seguridad y la protección de los derechos no son objetivos opuestos sino complementarios: sólo una inteligencia legítima —limitada, transparente y auditada— puede preservar la seguridad sin devorar las libertades que dice proteger.

Es hora de un compromiso colectivo: parlamentos que actualicen leyes, magistrados que exijan pruebas fundadas, comisiones que cuenten con pericia técnica, periodistas que investiguen y ciudadanía informada que exija cuentas. Si algo enseñan Echelon, Snowden, Pegasus y los informes internacionales, es que el riesgo no es un futuro posible: ya está aquí. La pregunta es si permitiremos que la tecnología decida por nosotros o recuperaremos, con herramientas democráticas, el control sobre quienes nos vigilan.

Actuemos. Reformemos marcos legales, blindemos institutos de control, prohíbanse ventas opacas de tecnologías de intrusión y construyamos auditorías técnicas independientes. No hay seguridad durable sin legitimidad; no hay legitimidad sin vigilancia popular sobre la vigilancia estatal.

Fuente: Ediciones EP, 20/10/25.

Información sobre Gustavo Ibáñez Padilla

Más información:

El importante mensaje de Los tres días del cóndor

La Inteligencia y sus especialidades en la Sociedad del conocimiento

Seguridad Humana Multidimensional: Una clave para enfrentar los retos contemporáneos

Actuación policial basada en la inteligencia: una pieza clave para enfrentar el crimen organizado y el terrorismo

.

.

.

[…] Vigilar a los que vigilan: cómo evitar los abusos de un Estado policial hipervigilante […]

[…] Vigilar a los que vigilan: cómo evitar los abusos de un Estado policial hipervigilante […]